Se oye mucho de la integración de Alfresco con el correo electrónico, que si enviar correos, que si recibir, que si almacenamiento automático, que si clasificación automática, que si acceso IMAP con Oultook (Windows), Mail (Mac) o Thunderbird (Linux).

Vamos por partes, veremos como funciona el correo saliente, correo entrante y acceso por IMAP.

Correo saliente:

O lo que es lo mismo, cuando Alfresco envía un correo electrónico a un usuario por una invitación, notificación, desde una regla o acción, etc. Estamos hablando del protocolo SMTP, y en este caso, configuramos Alfresco para que se conecte con un servidor de correo, un MTA. Esta conexión puede ser en claro (funcionamiento por defecto) o cifrado mediante un hack que vamos a ver también en este artículo. Todos los correos que envía Alfresco lo hace con un mismo remitente que podremos especificar, es decir, el sistema no enviará correos como si fuésemos nosotros (nuestra cuenta de usuario de Alfresco) sino con su usuario específico del servidor, en mi caso [email protected].

Envio de correo por SMTP Autenticado pero sin cifrar:

En tomcat/shared/classes/alfresco-global.properties deberemos configurar así:

#

# Outbound Email Configuration

#-------------

mail.host=smtp.dominio.com

mail.port=25

[email protected]

mail.password=contraseña

mail.encoding=UTF-8

[email protected]

mail.smtp.auth=true

mail.smtp.timeout = 25000

También puedes configurar el “mail sender” descomentando las siguientes líneas en web-client-config-custom.xml (dentro del directorio extension)

<config>

<client>

<from-email-address>[email protected]</from-email-address>

<search-max-results>100</search-max-results>

</client>

</config>

Envío de correo por SMTP Autenticado y cifrado (con Gmail por ejemplo):

Crea el siguiente fichero dentro del directorio extension:

# vi outbound-secure-mail-context.xml

<?xml version='1.0' encoding='UTF-8'?>

<!DOCTYPE beans PUBLIC '-//SPRING//DTD BEAN//EN' 'http://www.springframework.org/dtd/spring-beans.dtd'>

<beans>

<!-- -->

<!-- MAIL SERVICE -->

<!-- -->

<bean id="mailService" class="org.springframework.mail.javamail.JavaMailSenderImpl">

<property name="host">

<value>${mail.host}</value>

</property>

<property name="port">

<value>${mail.port}</value>

</property>

<property name="username">

<value>${mail.username}</value>

</property>

<property name="password">

<value>${mail.password}</value>

</property>

<property name="defaultEncoding">

<value>${mail.encoding}</value>

</property>

<property name="javaMailProperties">

<props>

<prop key="mail.smtp.auth">${mail.smtp.auth}</prop>

<prop key="mail.smtp.timeout">${mail.smtp.timeout}</prop>

<prop key="mail.smtp.socketFactory.port">${mail.smtp.socketFactory.port}</prop>

<prop key="mail.smtp.socketFactory.class">${mail.smtp.socketFactory.class}</prop>

<prop key="mail.smtp.socketFactory.fallback">${mail.smtp.socketFactory.fallback}</prop>

</props>

</property>

</bean>

</beans>

En tomcat/shared/classes/alfresco-global.properties deberemos configurar así:

#

# Outbound Email Configuration

#-------------

mail.host=smtp.gmail.com

mail.port=465

[email protected]

mail.password=contraseña

mail.encoding=UTF-8

[email protected]

mail.smtp.auth=true

mail.smtp.socketFactory.port = 465

mail.smtp.socketFactory.class = javax.net.ssl.SSLSocketFactory

mail.smtp.socketFactory.fallback = false

mail.smtp.timeout = 25000

mail.smtp.starttls.enable = true

Para ver las trazas del correo en los logs de Alfresco deberíamos añadir la siguiente línea en log4j.properties:

log4j.logger.org.alfresco.web.bean.TemplateMailHelperBean=debug

Correo entrante:

Cuando Alfresco es capaz de recibir un correo con sus archivos adjuntos y almacenarlos en el repositorio. Aquí también se utiliza el protocolo SMTP (puerto 25/TCP). Esta funcionalidad ya está terminada y soporta reglas de correos entrantes (clasificación de ficheros adjuntos, etc) lo que aun no soporta es la conversión a html del cuerpo de los mensajes. Vamos a ver como se configura.

Para activarlo debemos editar el fichero tomcat/shared/classes/alfresco-global.properties:

# Enable/Disable the inbound email service. #The service could be used by processes other than

# the Email Server (e.g. direct RMI access) so this flag is independent of the Email Service.

#-------------

email.inbound.enabled=true

# Email Server properties

#-------------

email.server.enabled=true

email.server.port=25

email.server.domain=subdominio.blyx.com

email.inbound.unknownUser=anonymous

# A comma separated list of email REGEX patterns of allowed senders.

# If there are any values in the list then all sender email addresses

# must match. #For example:

# # .*\@alfresco\.com, .*\@alfresco\.org

# Allow anyone:

#-------------

email.server.allowed.senders=.*\@blyx\.com

En email.server.domain debemos especificar el dominio que recibirá correos del tipo [email protected], lo más cómodo es crear un subdominio y apuntar el registro MX del DNS de dicho subdominio al servidor Alfresco.

No olvides que para evitar el uso indiscriminado de Alfresco para recibir correos, hay que añadir los usuarios del sistema que queramos permitir recibir correos al grupo EMAIL_CONTRIBUTORS (Consola de Administración), estos usuarios serán los que deben añadir el Email Alias a los espacios.

Hay dos formas de enviar correos a Alfresco, a un espacio que lo hemos activado como Email Alias, por ejemplo a [email protected] o a un espacio del que conocemos su Node DBID, por ejemplo, [email protected].

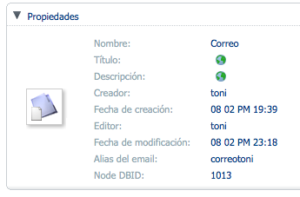

Para activar y ver el Node DBID, mira este artículo, una vez activado, en los detalles de cada contenido o espacio verás el Node DBID. Para activar el Email Alias de un espacio donde quieras enviar los correos debes ejecutar una acción sobre el espacio de turno, por ejemplo “Correo” → Ver Detalles → Ejecutar una Acción → Agregar aspecto al contenido → Email Alias, hecho esto veremos un nuevo metadato en las propiedades del espacio. Ahora tenemos que editar esos metadatos pinchando en el icono de modificar que hay en la esquina superior derecha del cuadro “Propiedades”, en el campo “Alias de email” debes especificar el identificador que usarás para enviar los correos, en el caso de la captura sería [email protected]:

Hecho esto ya podemos enviar correos a nuestro Alfresco. Cuando pueda probar suficientemente el enrutado de documentos adjuntos os lo contaré.

El correo entrante también soporta TLS como vimos en el saliente, es muy fácil de configurar, mira aquí.

Buzón de correo:

Cuando accedemos al repositorio como si de un buzón de correo IMAP se tratase (puerto 143/TCP), es decir, acceder al repositorio mediante nuestro cliente de correo favorito, ya sea Mail, Thunderbird, Outlook u otro. Información extraída de la wiki y de mis pruebas.

Vamos a ver como activar IMAP. Para ello, editamos alfresco-global.properties y activamos los siguientes valores. En imap.server.host debes poner el nombre completo de tu servidor o IP, será donde se levante el puerto 143:

#

# IMAP

#-------------

imap.server.enabled=true

imap.server.port=143

imap.server.host=subdominio.blyx.com

Los valores anteriores son los que establece el servidor por defecto, pero hay más opciones en tomcat/webapps/alfresco/WEB-INF/classes/alfresco/repository.properties, simplemente tenemos que copiarlos justo debajo de imap.server.host.

imap.server.attachments.extraction.enabled=true

# Default IMAP mount points

imap.config.home.store=${spaces.store}

imap.config.home.rootPath=/${spaces.company_home.childname}

imap.config.home.folderPath=Imap Home

imap.config.server.mountPoints=AlfrescoIMAP

imap.config.server.mountPoints.default.mountPointName=IMAP

imap.config.server.mountPoints.default.modeName=ARCHIVE

imap.config.server.mountPoints.default.store=${spaces.store}

imap.config.server.mountPoints.default.rootPath=/${spaces.company_home.childname}

imap.config.server.mountPoints.value.AlfrescoIMAP.mountPointName=Alfresco IMAP

imap.config.server.mountPoints.value.AlfrescoIMAP.modeName=MIXED

Hay tres modos de trabajar con IMAP en Alfresco, “ARCHIVE” que permite leer y escribir vía IMAP, “VIRTUAL” que ofrece una visión del repositorio como correos electrónicos, y “MIXED” que permite los dos anteriores, es la que está activada por defecto como ves en la configuración así como el punto de montaje “IMAP Home” está definido como “Company Home”. Las plantillas para configurar la vista de los contenidos como correos electrónicos están disponibles en Freemarker en Company Home → Data Dictionary → Imap Configs → Templates.

Para configurar el cliente de correo electrónico debemos tener en cuenta los siguientes datos:

Servidor IMAP: IP o nombre del servidor Alfresco.

Puerto: 143

Usuario: tu usuario de Alfresco.

Contraseña: tu contraseña de Alfresco.

Configuración SMTP: puedes usar otra configuración que conozcas, no aplica en este caso.

¿Como activar un Site para acceder al “Document Library” y “Links” mediante IMAP?

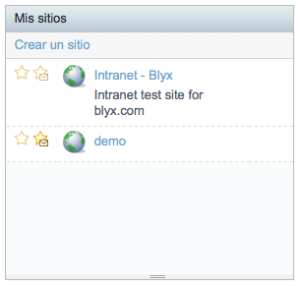

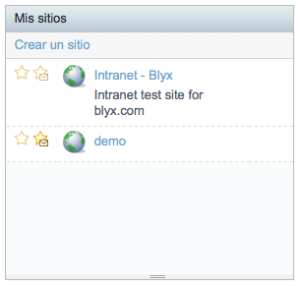

En nuestro “Panel de control” o “Dashboard” en Share, en el cuadro “Mis sitios” deberemos activar pinchando en el icono en forma de estrella con un sobre:

Hecho eso y refrescando nuestra cuenta en el cliente de correo ya veremos algo como la siguiente captura:

Vale, ¿y como subo ficheros a Alfresco mediante IMAP? Fácil, si en tu cliente de correo tienes otras cuentas de correo configuradas prueba pinchar sobre un correo y arrástrarlo a la carpeta principal de la cuenta recién configurada de AlfrescoIMAP, el correo electrónico y sus ficheros adjuntos subirán a Company Home → IMAP Home → Usuario → INBOX, veríamos algo como lo siguiente en Alfresco Explorer:

También podemos arrastrar a cualquier otra carpeta de Alfresco a la que tengamos acceso de escritura mediante IMAP, como por ejemplo el DocumentLibrary de cualquiera de nuestros Sites en Alfresco Share, mira esto.

Puede ser cómodo para almacenar correos en Alfresco de forma rápida, simplemente pinchando, arrastrando y soltando, como dicen los guiris “drag and drop” 😉

He intentado cubrir todos las posibilidades con el correo electrónico y espero que haya sido claro en las explicaciones. Perdonad la maquetación del artículo. Como siempre, los comentarios están abiertos a vuestras sugerencias, correcciones y demás.